|

26.04.2021 Чому варто не нехтувати безпекою комп'ютера і встановити антивірус | |

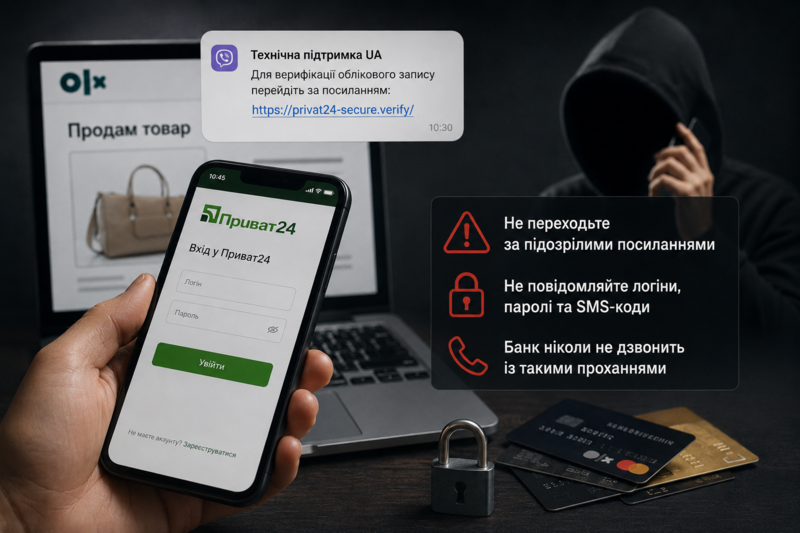

Рік за роком комп'ютерний світ все активніше йде в інтернет. Нестримно плодяться соціальні мережі та різні розважальні ресурси, офісні програми синхронізують з хмарними сховищами настройки та редаговані файли, а більшість масових програм і комп'ютерних ігор взагалі відмовляються працювати офлайн. Неліцензійне програмне забезпечення стає все менш актуальним, оскільки в ньому не працюють багато функцій, зав'язані на Мережі. І програмісти активно цим користуються, прикручуючи все більше і більше мережевих можливостей своїм дітищам. Подібний догляд комп'ютерного життя "в мережі" закономірно активізував роботу хакерів і зловмисників по всьому світу. Адже в даний час отримати доступ теоретично можна до кожного інтелектуальному пристрою, будь то комп'ютер, ноутбук або смартфон. Потрібно тільки знайти вразливість і дочекатися чергового підключення пристрою до інтернету. Зросла і кількість теоретично не підкованого населення, блукаючого по www-просторах. Такі люди, отримавши поштою або повідомленням в соцмережі файл, який обіцяє багатства чи інші "плюшки", бездумно запускають його, заражаючи домашній або корпоративний комп'ютер шкідливою програмою. На жаль, обережні й кмітливі люди також можуть "зловити" троян або вірус, отримавши від перевіреного джерела очікуваний файл, в коді якого непомітно оселився шкідливий шматок. Тому не варто в наші дні нехтувати захистом від комп'ютерних шкідливих програм. Забезпечити їх зовсім не складно — потрібно тільки придбати ліцензійну копію антивірусу BITDEFINDER.  Як відбувається зараження комп'ютера?Зрозуміло, що від пориву холодного повітря або чиха зараження комп'ютера ніколи не станеться. Не станеться і в разі відсутності у комп'ютера дисководу і доступу до локальної або інтернет-мережі, і якщо до нього не підключають флешки. Зараження завжди відбувається ззовні, за винятком випадків, коли користувач сам навмисно пише шкідливий код.Основні шляхи проникнення трояна, хробака або вірусу в комп'ютер:

Якщо комп'ютер підключений тільки до локальної мережі — з неї він все одно може схопити неприємний сюрприз коли інший користувач тієї ж мережі безтурботний і пхає у свій комп'ютер неперевірені зовнішні носії інформації. Це особливо актуально, якщо на комп'ютері стоять програми, які здійснюють безперервний обмін інформацією всередині локалки. Через інтернет проникнення шкідливої програми відбувається шляхом звантаження будь-якого зараженого файлу. У більшості випадків це неліцензійні продукти зі зміненими exe файлами, безкоштовне програмне забезпечення (Freeware) і умовно-безкоштовне (Shareware). Об'єднує всі ці типи програм поширеність по великій кількості джерел — торент-трекери, файлообмінники, сумнівні сайти й т.п. Через масовість визначити, на якому ресурсі лежить нормальна програма або гра, практично неможливо. Це одна з причин, чому все-таки варто користуватися ліцензійними продуктами та завантажувати їх тільки з сайтів виробників. На жаль, заражені можуть бути не тільки виконувані файли, але і будь-які інші. Наприклад, текстові файли Microsoft Word. Таким способом шкідливий код поширюється через електронну пошту, коли нічого не підозрюючи користувач завантажує і відкриває текстовий документ або інший файл, з першого погляду не представляє небезпеки. Після запуску деякі шкідливі програми крім іншого починають копіювати себе в різні файли на комп'ютері користувача, замінюючи або переміщаючи шматки оригінального коду. Якщо після цього заражений комп'ютер виробляє обмін файлами з іншими пристроями, то з великою часткою ймовірності зараза передасться далі по ланцюжку. Класифікація шкідливих програмСила-силенна шкідливих програм можна умовно поділити на трояни, черв'яки та віруси.✔️ Найнебезпечніші з них — віруси. Вони можуть непомітно копіювати свій код в інші файли на комп'ютері. Чим довше вірус залишається непоміченим, тим більша кількість файлів користувача стає заражено.

✔️ Підкласом вірусів є черв'яки, також здатні до самовідтворення. На відміну від вірусів черв'як являє собою окремий самостійний файл і не вбудовується в код інших програм. Цей файл сидить і шукає способи передачі себе на інший комп'ютер або носій інформації, а також копіює себе цілком при поширенні. ✔️ Троянські ж програми не можуть самовідтворюватися. Відповідаючи своїй назві, вони прикидаються легальними продуктами та чекають, поки їх завантажать з будь-якого неперевіреного джерела. Зазвичай вони мають привабливу назву та іконку іншої програми або взагалі вбудовані в вихідний код легального додатка. Після запуску користувачем троян активується і починає робити свою чорну справу. При цьому функції програми, під яку замаскований шкідливий код, можуть виконуватися в повному обсязі, через що виявити троян зможе тільки антивірус. В окремих випадках троян може нести тіло вірусу та активувати вогнище зарази після запуску. Як захистити свій комп'ютер?За часів повсюдного підключення до мережі захист комп'ютера від шкідливих програм виходить на перший план не тільки для великих корпорацій, але і для невеликих фірм і приватних квартир. Щоб не втратити важливих файлів, грошових коштів або особистих даних, слід встановити ліцензійну версію хорошого антивірусу. Компанія Bitdefender пропонує великий асортимент антивірусних рішень для дому та бізнесу.Схожі матеріали: | |

|

| Всього коментарів: 0 | |

|

СВІЖІ ПУБЛІКАЦІЇ

|

|

|